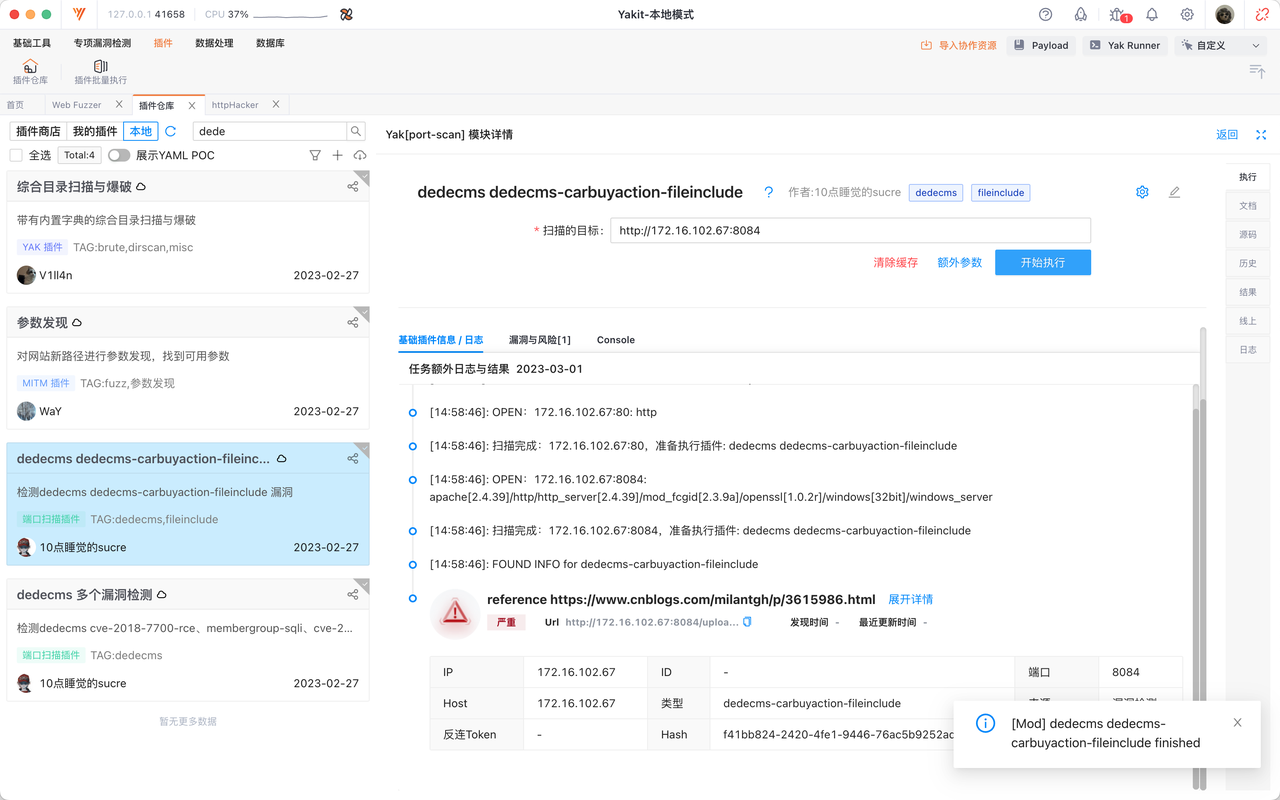

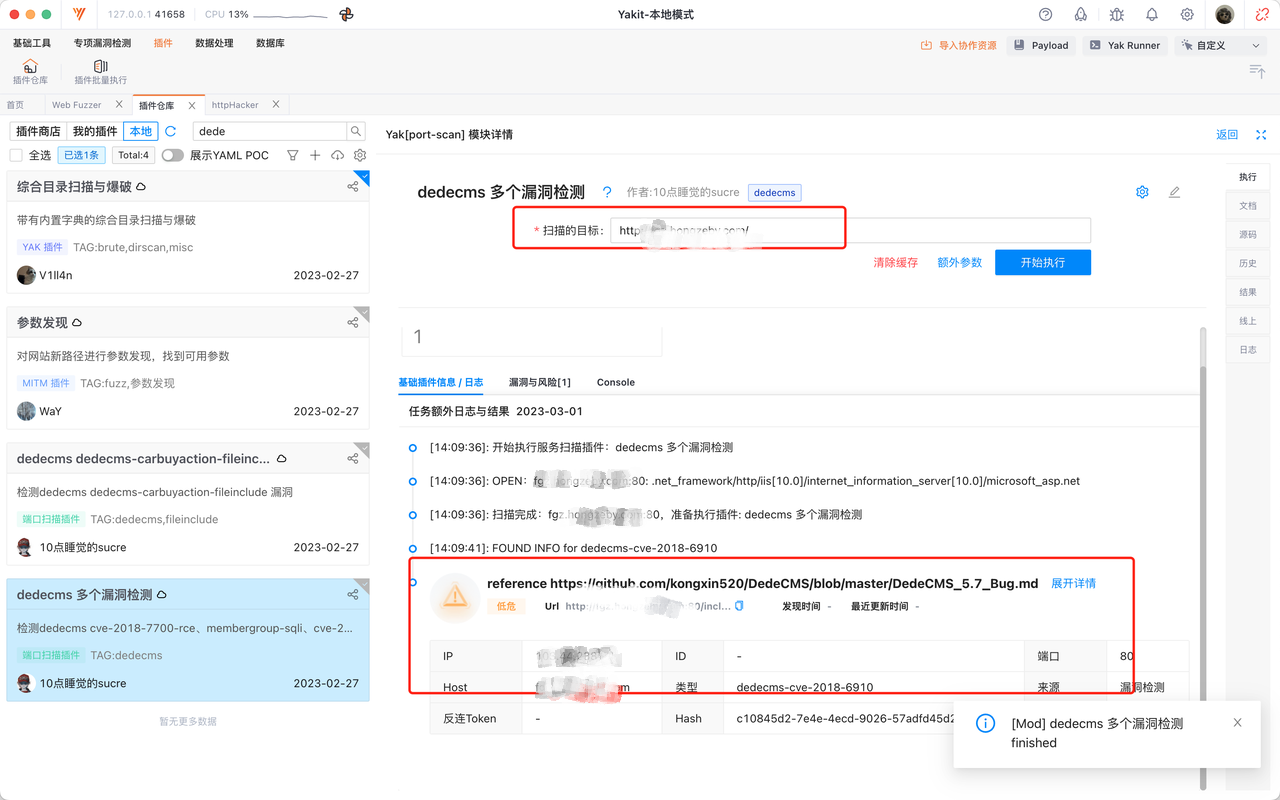

1 dedecms 多个漏洞检测#

插件id:

d71dea8b-3df0-4b28-a1dd-280594a73ba2

测试过程:

测试网站直接在Yakit插件中输入地址成功扫描出漏洞

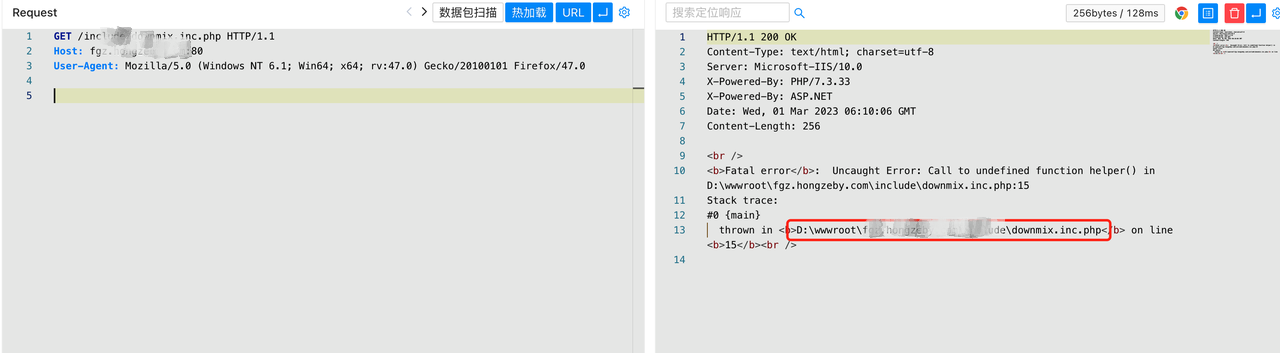

通过此漏洞成功获取到绝对路径

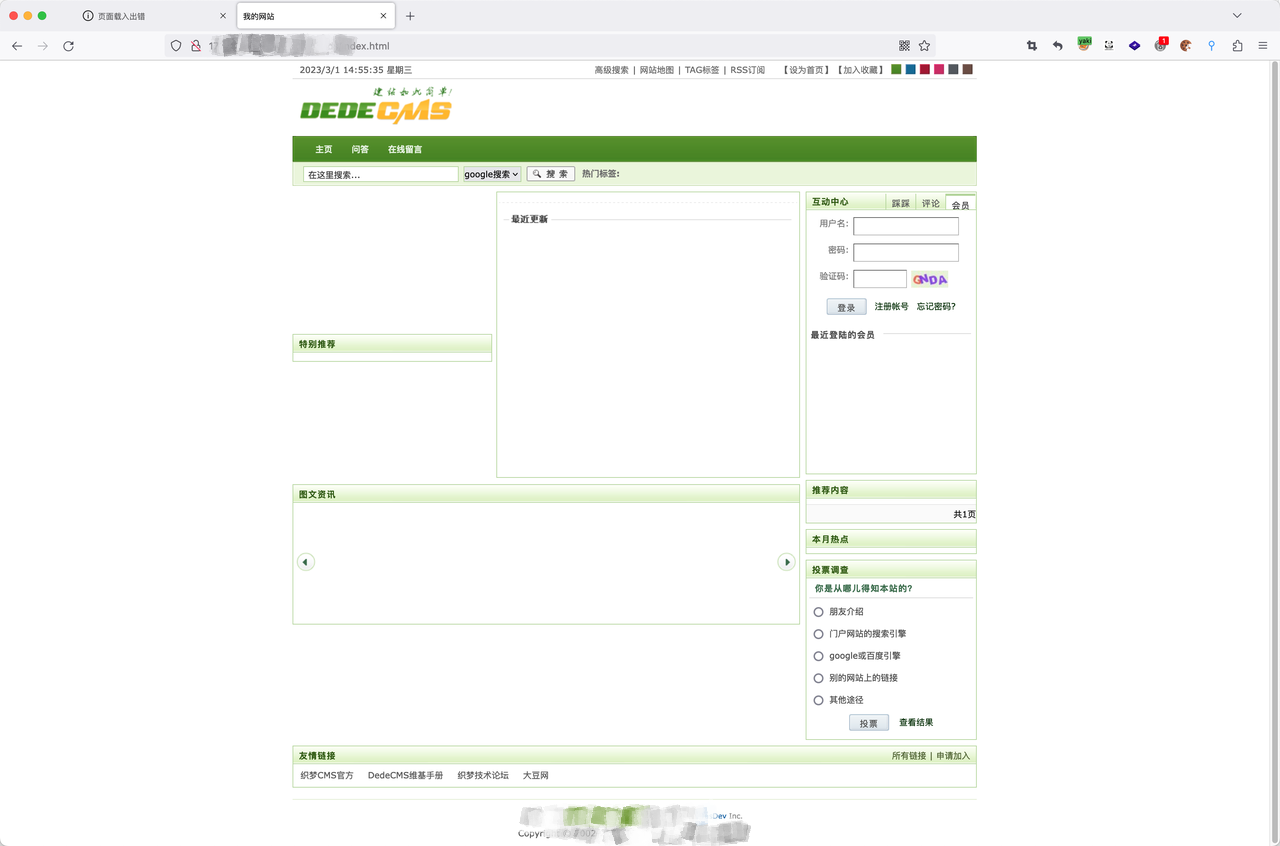

2 dedecms-carbuyaction-fileinclude#

插件id:

1610a884-5081-4b89-924a-d1fc31167977

测试过程:

漏洞版本为dedecms<5.7

这里搭建了一个decms5.6的版本

直接输入目标ip和端口path路径进行扫描

成功发现漏洞